Дефиниција за фишинг со копје | Што е Spear Phishing?

Содржина

Како се разликува Spear Phishing од Phishing?

Како функционира Spear Phishing нападот?

Секој треба да внимава на нападите на фишинг со копје. Некои категории на луѓе се со поголема веројатност да биде нападнат од другите. Луѓето кои имаат работни места на високо ниво во индустрии како што се здравството, финансиите, образованието или владата имаат поголем ризик. Успешен напад на фишинг со копје на која било од овие индустрии може да доведе до:

- Прекршување на податоците

- Големи откупни плаќања

- Закани за националната безбедност

- Губење на угледот

- Правни реперкусии

Не можете да избегнете да добивате е-пошта за фишинг. Дури и ако користите филтер за е-пошта, ќе се појават некои напади со копје.

Најдобар начин на кој можете да се справите со ова е да ги обучите вработените како да забележат лажни е-пошта.

Како можете да спречите напади од Spear Phishing?

- Избегнувајте да објавувате премногу информации за себе на социјалните мрежи. Ова е една од првите постојки на сајбер-криминалците кои бараат информации за вас.

- Проверете дали услугата за хостирање што ја користите има безбедност на е-пошта и заштита од спам. Ова служи како прва линија на одбрана од сајбер криминалец.

- Не кликнувајте на врски или прилози на датотеки додека не сте сигурни за изворот на е-поштата.

- Бидете внимателни на несакани е-пошта или е-пошта со итни барања. Обидете се да го потврдите таквото барање преку друго средство за комуникација. Дајте му на осомниченото лице телефонски повик, пораки или разговарајте лице в лице.

Симулацијата за фишинг со копје е одлична алатка за да ги натерате вработените да ги забрзаат тактиките за кражба на копје на сајбер-криминалците. Станува збор за серија интерактивни вежби дизајнирани да ги научат своите корисници како да ги идентификуваат е-поштата за кражба на копје за да ги избегнат или пријават. Вработените кои се изложени на симулации за фишинг со копје имаат многу поголеми шанси да забележат напад на фишинг со копје и соодветно да реагираат.

Како функционира симулацијата на фишинг со копје?

- Информирајте ги вработените дека ќе добијат „лажна“ е-пошта за фишинг.

- Испратете им статија во која се опишува како претходно да се забележат е-пошта за фишинг за да бидете сигурни дека тие се информирани пред да бидат тестирани.

- Испратете ја „лажната“ е-пошта за фишинг по случаен избор во текот на месецот кога ја најавувате обуката за фишинг.

- Измерете ја статистиката за тоа колку вработени паднале на обидот за кражба на идентитет наспроти износот што не го сторил или кој го пријавил обидот за фишинг.

- Продолжете со обуката со испраќање совети за свесноста за фишинг и тестирање на вашите соработници еднаш месечно.

>>>Можете да дознаете повеќе за наоѓање на вистинскиот симулатор за фишинг ТУКА.<<

Зошто би сакал да симулирам фишинг напад?

Ако вашата организација биде погодена со напади со копје, статистиката за успешни напади ќе ви биде отрезнувачка.

Просечната стапка на успех на напад со копје е 50% стапка на кликање за е-пошта за кражба на идентитет.

Ова е тип на одговорност што вашата компанија не го сака.

Кога ќе ја подигнете свеста за фишинг на вашето работно место, не ги заштитувате само вработените или компанијата од измама со кредитни картички или кражба на идентитет.

Симулацијата за фишинг може да ви помогне да спречите прекршување на податоците што ја чинат вашата компанија милиони судски постапки и милиони доверба на клиентите.

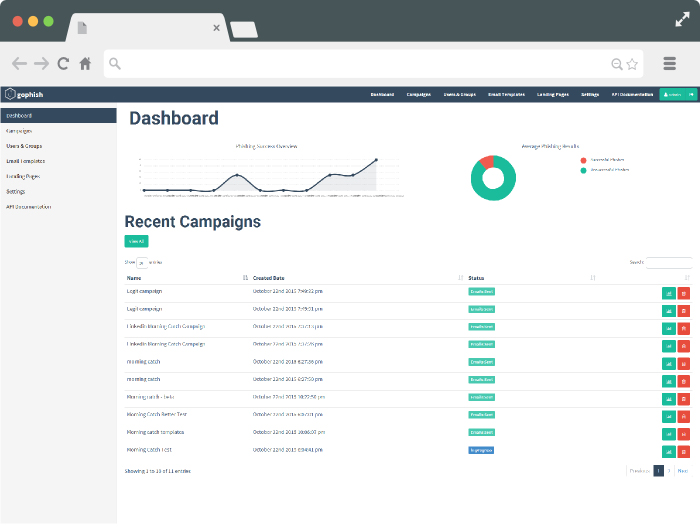

Ако сакате да започнете бесплатен пробен период на GoPhish Phishing Framework потврден од Hailbytes, можете да не контактирате овде за повеќе информации или започнете го вашиот бесплатен пробен период на AWS денес.